Was ist eine VPN-Verbindung?

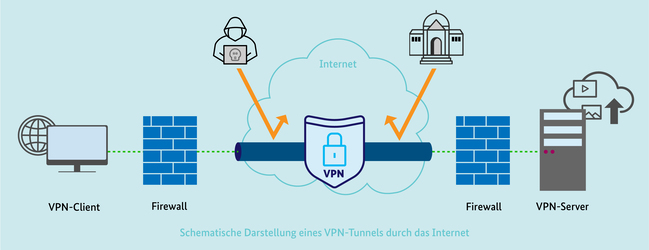

Bei einem Virtual Private Network, kurz VPN, handelt es sich um ein virtuelles, nicht-öffentliches Netzwerk. „Virtuell” bedeutet, dass die verschiedenen Endgeräte in diesem Netzwerk – anders als z.B. in Ihrem Heimnetzwerk – nicht direkt physisch miteinander oder mit einem zentralen Router verbunden sind. Eine VPN-Verbindung dient dazu, über das ungeschützte Internet eine geschützte (verschlüsselte) Verbindung zwischen zwei Endpunkten herzustellen.

Ein VPN nutzt hierfür in der Regel die unsicheren Verbindungswege im öffentlichen Internet, indem der darüber laufende Netzwerkverkehr innerhalb des VPNs verschlüsselt wird. Hierfür wird eine Verbindung von einem Endgerät – zum Beispiel Ihrem Smartphone – zu einem VPN-Server aufgebaut. Dabei werden alle zwischen dem Endgerät und dem VPN-Server übertragenen Daten durch Verschlüsselung vor Zugriffen aus dem restlichen Internet geschützt.

Darüber hinaus bieten VPN-Server den Vorteil, den tatsächlichen Standort sowie Ihre Online-Identität gegenüber Dritten zu verschleiern. Hierbei weist der VPN-Server Ihrem Endgerät eine neue (interne) IP-Adresse zu. Beim Surfen im Internet ist dann für das Gegenüber (z.B. die besuchte Webseite) statt der Original-IP-Adresse Ihres Geräts die externe IP-Adresse des VPN-Servers sichtbar.

Warum Sie ein VPN verwenden sollten, erfahren Sie in unserem YouTube-Shorts-Video zum Thema ‘VPN’.

Was passiert bei einer VPN-Verbindung?

Ein VPN nutzt verschlüsselte Datenleitungen, die umgangssprachlich VPN-Tunnel genannt werden, da durch die Verschlüsselung ein abhörsicherer „Tunnel” durch das ungeschützte Internet „gegraben” wird – zum Beispiel von Ihrem Laptop zu einem externen VPN-Server. Am Tunneleingang werden sämtliche Informationen in verschlüsselte Datenpakete eingepackt und am Ende des Tunnels wieder ausgepackt – respektive entschlüsselt. Somit liegen sie auf der Gegenseite wieder in ihrer ursprünglichen Form vor.

Der dafür erforderliche Schlüsselaustausch erfolgt automatisch bereits beim Verbindungsaufbau. Ein großer Vorzug von VPN: Via Tunnelleitung lassen sich schutzwürdige Daten von jedem beliebigen Ort aus – sogar in anderen Ländern oder auf einem anderen Kontinent – auf gesicherte Art und Weise mit einem lokalen Netzwerk austauschen. Allerdings gibt es auch Länder, in denen die Nutzung von VPNs verboten ist.

Durch eine VPN-Verbindung verringert sich technologiebedingt meist die Übertragungsgeschwindigkeit. Dafür ermöglichen verschlüsselte VPN-Tunnel eine sichere Kommunikation über ein vergleichsweise unsicheres und wenig vertrauenswürdiges Medium wie das öffentliche Internet. Welche Möglichkeiten moderne Verschlüsselungsverfahren darüber hinaus bieten, um Cyber-Risiken zu minimieren, haben wir auf einer gesonderten Themenseite Verschlüsselung für Sie zusammengefasst.

VPNs dürfen nicht verwechselt werden mit dem verschlüsselten Übertragungsprotokoll HTTPS: Dieses Protokoll sichert im World Wide Web die Integrität und Vertraulichkeit bei der Kommunikation zwischen einem bestimmten Webserver und Ihrem Webbrowser. Ein VPN hingegen verschlüsselt die Datenkommunikation zwischen zwei Endpunkten – zum Beispiel zwischen Ihrem Endgerät und einem VPN-Server. Folglich kann ein VPN Ihre Informationen auch dann schützen, wenn Sie keinen Browser, sondern beispielsweise eine Smartphone-App verwenden. Zudem kann ein VPN Ihren kompletten Internetverkehr verschlüsseln, sodass Ihre Kommunikation nicht ohne Weiteres mitgelesen oder verändert werden kann.

Wofür setze ich eine VPN-Verbindung ein?

VPN kann für unterschiedliche Anwendungsfälle eingesetzt werden:

- Im Berufsleben dient ein VPN häufig zur sicheren Anbindung von Home-Office-Arbeitsplätzen an das Unternehmensnetzwerk oder dazu, Außendienstmitarbeiterinnen und -mitarbeitern von unterwegs den mobilen Zugriff auf zentrale Anwendungen und Datenbestände im Unternehmen zu ermöglichen. Stichwort: mobiles Arbeiten.

- Ein weiteres VPN-Anwendungsfeld betrifft die virtuelle Vereinigung räumlich getrennter Standortnetze – was nicht nur für Wirtschaftsunternehmen interessant ist, sondern zum Beispiel auch für Universitäten, staatliche Verwaltungseinrichtungen oder Nichtregierungsorganisationen. Ergänzend zur Verschlüsselung der Datenübertragung kann die Standortanbindung dabei zusätzlich durch einen speziell gehärteten Einwahlknoten (VPN-Gateway) gesichert werden, um einen noch höheren Schutz vor Cyberangriffen zu gewährleisten.

- Bei der Nutzung öffentlicher WLAN-Hotspots kann durch eine VPN-Verbindung das Risiko eines unbefugten Zugriffs, Ausspähens oder Abflusses von Daten minimiert werden, da ein VPN sämtliche Daten via Internet in verschlüsselter Form überträgt. Möglichen Ausspähversuchen durch andere Nutzerinnen und Nutzer im öffentlichen WLAN wird somit ein Riegel vorgeschoben.

- Zu empfehlen ist die VPN-Nutzung außerdem dann, wenn Sie via WLAN-Hotspot auf Ihr Heimnetzwerk zugreifen wollen – zum Beispiel auf persönliche Dokumente, private Fotos oder Ihre Musiksammlung.

- Außerdem können VPNs bei Smart-Home-Anwendungen eine sichere Alternative zur Steuerung via Cloud sein: Wer seine intelligenten Haushaltsgeräte, vernetzte Türen, Rollläden oder Heizungsthermostate ohne den Umweg über eine Cloud direkt über den eigenen Heimnetz-Router ansteuert, kann das Risiko umgehen, dass solche Smart-Home-Daten von den Herstellern, Cloud-Betreibern oder unbefugten Dritten für die Erstellung eines Profils der privaten Lebensgewohnheiten genutzt werden.

- Darüber hinaus macht ein VPN die direkte Erreichbarkeit Ihrer Haushaltsgeräte aus dem Internet über freigegebene Ports (Schnittstellen) oder UPnP unnötig, was vor Zugriffsversuchen durch Dritte schützt. Da manche Smart-Home-Geräte zur korrekten Funktionalität zwingend einen Zugriff auf die Cloud des Herstellers benötigen, sollte man sich jedoch bereits beim Produktkauf vergewissern, dass die intelligenten Haushaltsgeräte nicht aus dem Internet erreichbar sein müssen.

- Sehr nützlich kann eine VPN-Anbindung auch während eines Auslandsurlaubs sein – zum Beispiel, wenn Sie dort einen Beitrag aus der Mediathek eines Fernsehsenders sehen wollen. Denn außerhalb der Landesgrenzen wird das Streaming vieler deutscher Medienangebote aus lizenzrechtlichen Gründen unterbunden. Dieses sogenannte Geo-Blocking funktioniert über eine Sperre all jener IP-Adressen, die nicht der Bundesrepublik Deutschland zugeordnet sind. Mit einer VPN-Software auf Ihrem Tablet oder Notebook funktioniert eine solche IP-Sperre nicht: Sobald Ihre VPN-Verbindung über einen VPN-Server mit Standort in Deutschland aufgebaut wird, erhält Ihr Smartphone oder Tablet auch im Ausland automatisch eine hierzulande nicht blockierte IP-Adresse. Die Geo-Blockade ist somit ausgehebelt. Innerhalb der Europäischen Union verliert Geo-Blocking jedoch mehr und mehr an Bedeutung: Seit dem ersten Quartal 2018 gelten hier neue Vorschriften, die eine EU-weite Portabilität von digitalen Diensten vorantreiben sollen. Mit anderen Worten: Wer im Heimatland für Filme, Sportberichte, Musik, E-Books oder Spiele bezahlt hat, soll darauf auch in anderen EU-Ländern zumindest für eine befristete Dauer nicht verzichten müssen. Außerhalb der Europäischen Union gibt es bislang noch keine Anzeichen für die Lockerung von Geo-Blocking. Bitte beachten Sie bei der Planung von Fernreisen, dass VPNs in manchen Staaten verboten sind und Sie durch einen unbedachten Einsatz in Konflikt mit dem dortigen Gesetz geraten könnten. VPN-Verbote gibt es insbesondere in Ländern mit Internetzensur wie beispielsweise China.

Welche Einsatzszenarien von VPN gibt es?

In der Praxis haben sich je nach Einsatzszenario unterschiedliche VPN-Spielarten herausgebildet. Die Einrichtung eines VPN-Clients für einen sicheren Fernzugriff kann z.B. für das Heimnetzwerk zu Hause sinnvoll sein. Weniger versierte Anwenderinnen und Anwender können sich auf diese Weise schnelle Hilfe von technikaffinen Freunden oder Verwandten holen – etwa, wenn es um die Konfiguration ihres Routers oder die Installation einer neuen Software geht. Diese können sich von zu Hause aus über eine abgesicherte VPN-Verbindung mit dem entsprechenden Endgerät verbinden und dort die erforderlichen Einstellungen vornehmen, ohne dass sie vor Ort sein müssen.

Ein anderes Einsatzbeispiel sind Netzwerkspeicher mit integriertem Webserver: Mit solchen Systemen, die auch Network Attached Storage – kurz NAS – heißen, lassen sich gespeicherte Filme, Musik und Fotos bequem auf unterschiedliche Endgeräte wie Tablets oder Smartphones bringen. Allerdings steht der Funktionsumfang vieler NAS-Webserver nur dann vollständig zur Verfügung, wenn der Router so konfiguriert wird, dass alle eingehenden Anfragen an einen bestimmten Ziel-Port des NAS-Geräts weitergeleitet werden.

Dieses sogenannte Port-Forwarding wiederum setzt voraus, dass jeder Port (Schnittstelle), der aus dem öffentlichen Internet erreichbar sein soll, im Router freigeschaltet und auf die betreffende IP-Adresse umgeleitet ist. Das Problem dabei: Solche freigeschalteten Ports sind via Internet auch für Fremde ansprechbar. Eben dies könnte ein potenzieller Angreifer ausnutzen, um in Ihr Heimnetzwerk einzudringen und die dortigen Geräte mit einem Schadprogramm zu infizieren.

Generell empfiehlt das BSI, mit Portfreigaben äußerst sparsam umzugehen. Geben Sie einen Port nur dann frei, wenn Sie die technischen Auswirkungen tatsächlich abschätzen können. Ziehen Sie im Zweifel eine fachlich versierte Freundin oder einen Bekannten zu Rate oder wenden Sie sich gegebenenfalls an einen Dienstleister. Speziell beim Einsatz von NAS-Webservern und ähnlichen Anwendungen ist es das Beste, auf riskante Port-Freigaben komplett zu verzichten. Dazu können Sie entweder ein VPN-fähiges NAS-Gerät nutzen oder ein VPN auf Ihrem Heimnetz-Router einrichten. Weil dabei alle Zugriffe aus dem nicht vertrauenswürdigen Internet über verschlüsselte VPN-Verbindungen erfolgen, bleibt Ihr Netzwerk vor kriminellen Fremdzugriffen aus dem Internet geschützt.

Wie kann ich ein VPN einrichten?

Was im Einzelfall zur technischen Realisierung empfehlenswert ist, richtet sich sowohl nach dem geplanten Einsatzzweck als auch nach dem individuellen Nutzungsverhalten der jeweiligen VPN-Anwenderin oder des Anwenders.

VPN über den Heimnetz-Router einrichten

Manche Router-Hersteller erlauben inzwischen die Einrichtung eines VPN-Servers direkt im Herzen des Heimnetzwerks. Das spart Zeit und Aufwand, weil nicht mehr ein gesonderter VPN-Zugang (VPN-Server) im Heimnetzwerk sowie die bereits erwähnte Portweiterleitung auf dem Router konfiguriert werden muss: Sobald ein zentraler Router verschlüsselte Tunnelverbindungen aufbaut, profitieren sämtliche Geräte im Heimnetzwerk automatisch von der verschlüsselten Kommunikation. Das betrifft auch solche vernetzten Geräte, für die ursprünglich keine eigenständige VPN-Konfiguration vorgesehen ist, wie etwa bei einem Anrufbeantworter oder einer im Haus eingesetzten IP-Kamera.

Das Vorgehen zur Aktivierung der VPN-Funktionalität im Router lässt sich kaum allgemein beschreiben, da die konkrete Schrittfolge vom jeweiligen Router-Modell abhängt. Meist finden sich detaillierte Anleitungen auf der Website des betreffenden Herstellers. Manche von ihnen bieten auch eine App für den Zugriff vom Endgerät auf den VPN-Router an.

Außer auf einem Router lässt sich ein VPN-Server prinzipiell sogar auf einem Netzwerkspeicher (NAS) oder einem Rechner im Heimnetzwerk installieren. Weil dafür allerdings oft auch risikobehaftete Portweiterleitungen nötig sind, sollte diese Option nur von sehr versierten Anwenderinnen und Anwendern umgesetzt werden, die genau wissen, was sie tun. Theoretisch lassen sich auch solche Router, die von Haus aus keine VPN-Funktionalität mitbringen, dennoch in einen VPN-Zugangspunkt verwandeln. Dies gelingt aber nur mit relativ hohem Aufwand und fundierten IT-Kenntnissen.

VPN über Smartphone, Tablet & Co.

Ein möglicher Weg zur VPN-Nutzung ist die Installation einer entsprechenden App auf Ihrem Endgerät. Solche Apps stehen mittlerweile für alle verbreiteten Betriebssysteme zur Verfügung – für Windows und Android ebenso wie für iOS und Linux. Unabhängig davon, ob Sie ein Smartphone oder Tablet, einen PC oder Laptop bevorzugen – die Funktionsweise der meisten VPN-Apps und -Programme ist immer dieselbe: Um eine verschlüsselte Verbindung zu einem VPN-Server herzustellen, benötigt die App oder das Programm die IP-Adresse oder den Domainnamen des jeweiligen VPN-Servers und die für die Nutzung notwendigen Zugangsdaten. Als VPN-Server kommt dabei entweder ein entsprechend konfigurierter Heimnetz-Router oder aber der Server eines VPN-Anbieters in Frage. Dass die Kommunikation in einem gegebenen Moment über das VPN läuft, signalisiert eine VPN-App dann zum Beispiel durch ein kleines Schlüsselsymbol am Displayrand bei Android-Geräten beziehungsweise durch den Schriftzug „VPN“ auf einem iPad oder iPhone.

Auswahl eines passenden VPN-Anbieters

Bei der Auswahl eines geeigneten Anbieters kommt es in der alltäglichen Nutzung zunächst einmal auf eine schnelle Anbindung des VPN-Servers an. Auch bei hoher Auslastung sollte eine hinreichende Internetgeschwindigkeit gewährleistet sein. Dazu muss der VPN-Betreiber über mehrere Serverstandorte verfügen, um Spitzenlasten bei hohem Nutzungsaufkommen abfangen zu können. Zu beachten ist weiterhin, dass für ausländische Server kein deutsches Datenschutzrecht gilt. In vielen Ländern außerhalb der Europäischen Union haben Datenschutz und informationelle Selbstbestimmung bei Weitem nicht den Stellenwert wie hierzulande. Die Auswahl eines VPN-Anbieters ist immer Vertrauenssache, da Ihr gesamter Datenverkehr über dessen Server läuft und dort theoretisch überwacht und manipuliert werden könnte.

Neben kostenpflichtigen Accounts für kommerzielle VPN-Server hält der Markt auch etliche Gratis-Angebote bereit. Im Einzelfall kann es durchaus sinnvoll sein, mehrere Angebote auszuprobieren. Bei einem Gratis-VPN müssen Sie meist Funktionseinschränkungen hinnehmen oder mit einer vergleichsweise schlechten Verbindungsqualität leben. Überdies bezahlt man ein kostenloses VPN nicht selten mit seinen persönlichen Daten, welche z.B. zu Marketingzwecken ausgewertet werden können.

Eine andere VPN-Variante stellen entsprechende Browser-Plugins dar. Allerdings wird in diesem Fall nur der Transfer von Webseiten über verschlüsselte Tunnelleitungen abgewickelt. Wollen Sie Ihren kompletten Netzwerkverkehr verschlüsseln, benötigen Sie dazu in der Regel eine separate VPN-Software. Bei der Mehrzahl kommerzieller VPN-Server-Angebote werden passende Apps in den App-Stores der jeweils unterstützten Betriebssysteme zum Download angeboten. Nach erfolgreicher Installation lässt sich der VPN-Modus dann meist über einen einfachen Button-Klick aktivieren. Technisch versierte Nutzerinnen und Nutzer können die VPN-Funktionalität zumeist auch ohne die Software des Anbieters direkt über die Systemeinstellungen des Betriebssystems einrichten.

Sicherheit von VPNs

Wer sich beispielsweise über einen WLAN-Hotspot via App oder Browser-Plugin bei einem VPN-Server einloggt, sollte bedenken, dass die Kommunikation nur ab/bis zu diesem VPN-Server verschlüsselt ist. Auch beim Fernzugriff auf einen VPN-fähigen Heimnetz-Router endet die Verschlüsselung beim Router. Da ein VPN-Router gleichwohl einen sicheren Fernzugriff auf das Heimnetzwerk zulässt, brauchen Sie unterwegs beim Upload Ihrer Daten nicht mehr den Umweg über eine Cloud zu gehen.

Ganz unabhängig von der jeweiligen VPN-Variante erhält Ihr Gerät bei der VPN-Einwahl meist die extern sichtbare IP-Adresse des VPN-Servers. Dadurch wird es für Internetfirmen schwieriger, Ihr Surfverhalten per Tracking nachzuverfolgen. Ist zum Beispiel der eigene Router das VPN-Gateway, d.h. der Einwahlknoten, dann erhält das hierüber verbundene Endgerät im Internet immer die sichtbare IP-Adresse, als wäre es im eigenen Heimnetznetz hinter dem eigenen Router eingebunden – egal, wo die Einwahl tatsächlich erfolgt. Höhere Abhörsicherheit geht bei VPNs also Hand in Hand mit dem Schutz Ihrer Privatsphäre. Darüber hinaus können Sie die Sicherheit Ihrer Kommunikation noch weiter erhöhen, indem Sie beim Surfen Webangebote mit HTTPS-Verschlüsselung bevorzugen und beim Chatten auf verschlüsselte Messenger-Apps achten.

Darknet und Deep Web – wir bringen Licht ins Dunkle

Was ist das Darknet, was das Deep Web und worauf sollte man achten?

Der verborgene Teil des Internets, den man im Allgemeinen Darknet nennt, sei ein Tummelplatz für kriminelle Machenschaften, heißt es. Und fast jeder hat schon Geschichten gehört, nach denen im Darknet Drogen, Waffen, Menschen oder sogar Morde gehandelt werden.

Wie es der Name schon andeutet, ist das Darknet ein dunkles, also verborgenes Netzwerk. Dabei ist es nicht getrennt vom sichtbaren Internet, dem Clear Web, sondern hängt mit diesem zusammen. Grundsätzlich sollte man wissen, dass das gesamte Internet aus drei wesentlichen Komponenten besteht:

- Das Clear Web: Das ist der Bereich des Internets, in dem wir surfen, shoppen, mit Freunden chatten oder Urlaubsfotos hochladen. Dieser leicht zugängliche Teil des Internets ist jedoch nur ein kleines Fragment des gesamten Netzes.

- Das Deep Web: In diesem mit Abstand umfangreichsten Bereich (ca. 90% des gesamten Internets) befinden sich Firmendatenbanken, Streaming-Server sowie Online-Speicher (z.B. Cloud-Speicher). Grundsätzlich steht das Deep Web allen offen, viele Inhalte sind jedoch geschützt, um bspw. Unternehmensgeheimnisse zu schützen.

- Das Darknet: Dieser Raum des Internets ist ein vergleichsweise kleines Teilstück des Deep Webs. Es ist nicht auf herkömmliche Weise auffindbar, die Kommunikation wird verschlüsselt und die Urheberinnen und Urheber der Inhalte sowie seine Besucherinnen und Besucher bzw. die Konsumentinnen und Konsumenten wollen möglichst anonym bleiben.

Darknet und Tor-Netzwerk

Webseiten des Darknets sind nicht durch die üblichen Suchmaschinen oder Browser auffindbar. Nur mit Hilfe von Anonymisierungsnetzwerken wie Tor (“The Onion Router”) sind Seiten im Darknet entweder direkt oder über Darknet-Suchmaschinen abrufbar. Die Seiten sind demnach meist nur direkt (Peer-to-Peer) aufrufbar und nur wenn man die genaue URL kennt.

Das Tor-Netzwerk ist – der namentlichen Ableitung nach – wie eine Zwiebel aufgebaut und verschleiert durch mehrere verschlüsselte Weiterleitungen zwischen den Servern bis hin zum Exit-Node bzw. der entsprechenden Seite im Darknet die Identität der Nutzerinnen und Nutzer. Dabei kennt jeder Knotenpunkt nur jeweils den vorherigen sowie den folgenden Server. Eines sei jedoch klar gesagt: Trotz der Verwendung von Anonymisierungsnetzwerken wie Tor kann eine Zurückverfolgung nicht ausgeschlossen werden.

Darknet und Deep Web – wo liegen die Unterschiede?

Das Deep Web macht etwa 90% des gesamten World Wide Web aus. Seiten des Deep Web sind nicht indexiert und somit nicht über Suchmaschinen erreichbar. Das Deep Web besteht aus Datenbanken, Webseiten und Services, die zu Unternehmen, Behörden oder Universitäten gehören. Diese Inhalte sind meist zahlungspflichtig, vertraulich oder beispielsweise passwortgeschützt, aber harmlos, d.h. nicht illegal oder kriminell.

Für das Darknet braucht man hingegen spezielle Software und seine Inhalte haben häufiger kriminellen Hintergrund.

Ist das Darknet Tummelplatz für Kriminelle?

Einerseits ist das Darknet tatsächlich ein Handelsplatz für Straftaten und illegale Güter aller Art, bei dem die Angebote meist mit sogenannten Kryptowährungen bezahlt werden. Kriminelle nutzen hierfür die verschlüsselte Kommunikation und die damit einhergehende Anonymität des Netzes. Hier liegen auch die größten Gefahren des Darknets: Das Risiko der Verbreitung von Schadsoftware ist hier höher als im Clear Web. Besucherinnen und Besucher können hier auf dubiose Angebote innerhalb des Darknets hereinfallen und sich so entweder strafbar machen oder mit kriminellen Organisationen in Kontakt geraten.

Andererseits bietet die verschlüsselte Struktur für Journalisten, Verfolgte oder politisch Oppositionelle die Möglichkeit, auf regional gesperrte Inhalte zuzugreifen, Zensur zu umgehen oder mit anderen Menschen zu kommunizieren.

Die Anonymität erlaubt journalistischen Quellen, in einigen Fällen unerkannt zu bleiben und Whistleblowern, ihre Entdeckungen mit der Öffentlichkeit zu teilen. Wie in vielen anderen Fällen stehen Deep Web und Darknet für etwas, das sowohl für nützliche als auch für schädliche Zwecke genutzt werden kann.

Darknet – was ist erlaubt, wann mache ich mich strafbar?

Das Bewegen im Darknet alleine ist nicht illegal, es stellt jedoch ein Sicherheitsrisiko dar. Durch die vielen Geschichten, die rund um das Darknet kursieren und die Anonymität der Nutzerinnen und Nutzer kommt leicht der Eindruck auf, das Netzwerk sei per se unzulässig. Straffällig werden Sie allerdings nur, wenn Sie illegale Inhalte konsumieren, herunterladen oder rechtswidrige Waren und Dienstleistungen erwerben oder anbieten.

Auch der Verkauf solcher Güter ist unter Strafe gestellt. Hier unterscheidet sich das Darknet kaum von der physischen Welt: Was außerhalb des Internets illegal ist, bleibt es auch im Internet – egal ob im Clear Web oder im Darknet.

Darknet: So einfach klappt der Zugang ins Deep Web

Wegweiser durch das Darknet

10.02.2025 17:03

| Von: Uli Ries

Im Darknet werden nur illegale Geschäfte gemacht? Stimmt nicht, auch wenn die Schlagzeilen meist davon handeln. Google & Co. kennen nur einen Teil des Internet. Was die Suchmaschinen nicht automatisiert erfassen, bezeichnet man als Deep Web. Und dann gibt es da noch das Darknet, technisch gesehen ein komplett verschlüsselter Bereich des Internet. Dabei dient das gewaltige Paralleluniversum Darknet nicht nur illegalen Zwecken. So funktioniert der Zugang.

“Google weiß alles”, diesen Satz dürfen Sie nicht falsch verstehen. Für beinahe jeden Internetsurfer sind Suchmaschinen wie Bing oder Google das Tor ins Web. Und neuerdings lassen Sie vielleicht ChatGPT oder Microsoft Copilot das Web für sich durchforsten. Was in den Ergebnislisten auftaucht, wird angeklickt, was dort nicht prominent auf den ersten paar Seiten der Trefferliste zu finden ist, bleibt links liegen.

Aber selbst wenn Sie sich die Mühe machen würden, sämtliche angezeigten Links anzuklicken, sie sähen nur einen Bruchteil dessen, was im Internet zu finden ist. Denn Google, ChatGPT & Co. sind zwangsläufig nicht allwissend. Wer etwas im Web vor den Suchmaschinen verbergen möchte, kann das leicht tun.

Das steckt hinter dem Darknet

Betrachtet man das gesamte Netz (World Wide Web), dann ist ein kleiner Teil (rund 10 Prozent) von Suchmaschinen indexiert und somit durchsuchbar. Der große Rest bleibt verborgen. So kann man das Web unterteilen:

- Clear Web: Das ist der sichtbare, weil von Suchmaschinen indexierte Bereich des Internets. Hier surfen, shoppen und chatten wir oder laden unsere Fotos hoch.

- Deep Web: Ist das Clear Web die sichtbare Spitze eines Eisbergs, dann ist das Deep Web der Teil unter der Wasseroberfläche. Das können Firmendatenbanken, Uni-Server, Streaming-Server oder die IT-Systeme von Banken sein. Grundsätzlich steht das Deep Web allen offen, viele Inhalte sind jedoch geschützt, um zum Beispiel Unternehmensgeheimnisse zu schützen.

- Darknet: Ein Teil des Deep Webs ist ein verschlüsseltes Teilstück. Es ist nicht auf herkömmliche Weise auffindbar, auch sämtliche Kommunikation wird verschlüsselt und die Nutzer wollen möglichst anonym bleiben.

Der Ursprung des Darknets

Der Wunsch nach anonymer Kommunikation war schon beim Internet-Vorläufer Arpanet vorhanden. Schon damals haben sich erste Peer-2-Peer-Netze für sichere Kommunikation gebildet. Freenet war eines der ersten dieser dezentralen Netze, aber nicht das einzige. 2002 startete das Tor-Netzwerk.

Gewachsen ist das Darknet, als Strafverfolger weltweit Tauschbörsen unter die Lupe genommen haben und deren Teilnehmer juristisch verfolgten. Die Filesharer suchten nach neuen Wegen und verlagerten ihre Aktivitäten ins Darknet.

Das Darknet dient heute tatsächlich als bedeutender Umschlagsplatz für illegale Waren und kriminelle Aktivitäten, wobei Transaktionen überwiegend mit Kryptowährungen abgewickelt werden. Kriminelle profitieren dabei von den Vorteilen verschlüsselter Kommunikation.

Gleichzeitig bietet die geschützte Struktur jedoch auch Journalisten, politisch Verfolgten und Oppositionellen eine sichere Möglichkeit, auf gesperrte Inhalte zuzugreifen, Zensur zu umgehen und anonym mit anderen in Kontakt zu treten.

Von verschiedenen Seiten gibt es Versuche, das Tor-Netzwerk zu unterwandern und Nutzer zu deanonymiseeren. Strafverfolger wollen das schon mehrfach geschafft haben.

Surfen im Darknet: So geht’s

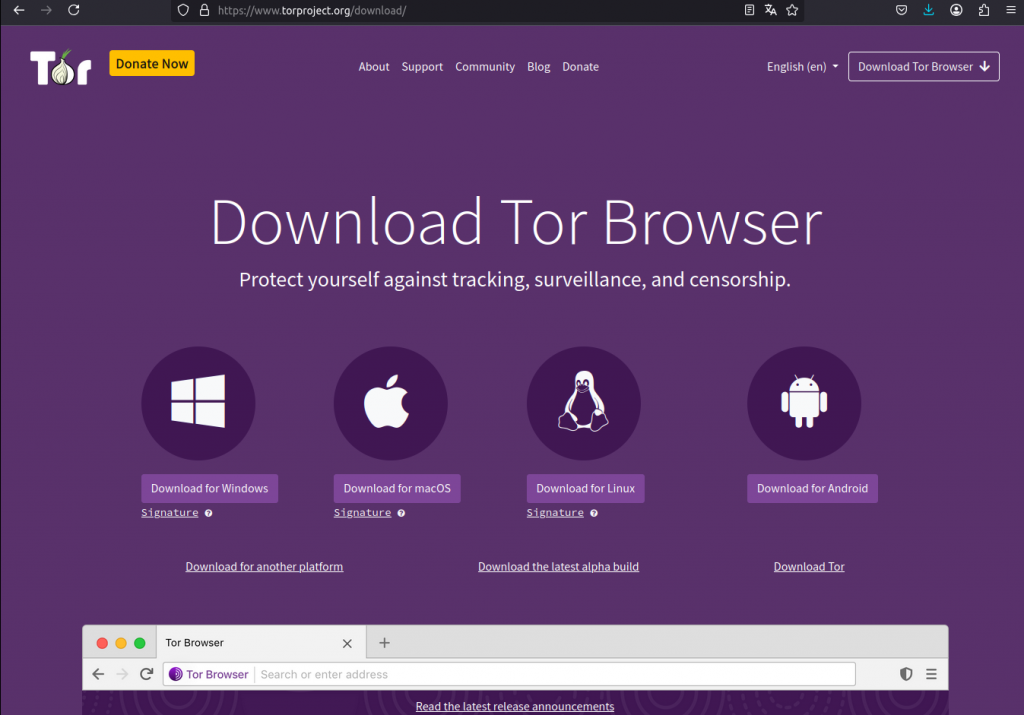

Das Bewegen im Darknet alleine ist nicht illegal, Sie müssen sich aber auch der Sicherheitsrisiken bewusst sein. Wer im Darknet surfen möchten, braucht einen Zugang zum Tor-Netzwerk. Hierfür empfehlen wir den Tor Browser, der Firefox nutzt und alle anderen Funktionen für den Tor-Zugang automatisch festzurrt.

Außerdem sollten Sie für maximale Sicherheit am PC sorgen. Dazu gehören Updates für Windows und genutzte Programme sowie unter Windows auf jeden Fall auch ein aktueller Virenschutz.

Wichtig, beim Einstieg in Tor taucht Ihre IP-Adresse auf. Deshalb empfehlen wir zusätzlich einen VPN-Dienst, der keine Daten loggt. Wir empfehlen NordVPN, den aktuelle CHIP-Testsieger bei den VPN-Diensten.

Unsere Mission:

Menschenrechte und Freiheiten durch die Entwicklung und Verbreitung von quelloffenen Anonymitäts- und Privatsphäre-Technologien zu fördern, ihre ungehinderte Verfügbarkeit zu unterstützen und ihr Verständnis in Wissenschaft und der Allgemeinheit zu vergrößern.

BLOCKIERE TRACKER

Der Tor-Browser isoliert jede Webseite, die du besuchst, so dass Tracker und Anzeigen von Drittanbietern dir nicht folgen können. Alle Cookies werden automatisch gelöscht, wenn du mit dem Surfen fertig bist. Das Gleiche gilt für deinen Browser-Verlauf.

VERTEIDIGE DICH GEGEN ÜBERWACHUNG

Der Tor-Browser verhindert, dass jemand der deine Verbindung beobachtet, weiß, welche Webseiten du besuchst. Jemand, der deine Surfgewohnheiten überwacht, kann also nur sehen, dass du Tor benutzt.

WEHRE DICH GEGEN FINGERPRINTING

Der Tor-Browser zielt darauf ab, dass alle Benutzer gleich aussehen. Das erschwert es, anhand deiner Browser- und Geräteinformationen einen eigenen identifizierbaren Fingerabdruck zu erhalten.

MEHRSCHICHTIGE VERSCHLÜSSELUNG

Dein Datenverkehr wird dreimal weitergeleitet und verschlüsselt, während er über das Tor-Netzwerk läuft. Das Netzwerk besteht aus Tausenden von Servern, betrieben von Freiwilligen, die als Tor-Relays bekannt sind.

BROWSE FREI

Mit dem Tor-Browser kannst du frei auf Webseiten zugreifen, die dein Heim-Netzwerk möglicherweise blockiert hat.

ÜBER UNS

Wir glauben, dass jeder in der Lage sein sollte, das Internet mit Privatsphäre zu erkunden. Wir sind das Tor-Projekt, ein 501(c)(3) US-Nonprofit. Wir fördern die Menschenrechte und schützen deine Privatsphäre online durch kostenlose Software und offene Netzwerke. Lerne unser Team kennen.

Schnellanleitung: Die besten Links im Dark Web im Jahr 2025

- The Hidden Wiki – Ein Verzeichnis des Dark Web, das dir hilft, Seiten und Tools zu finden, die für dich interessant sein könnten.

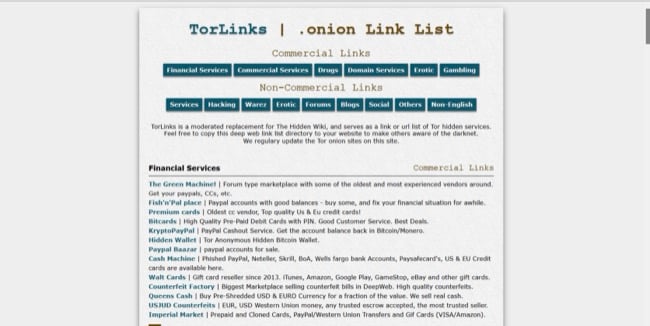

- TorLinks – Eine Sammlung von .onion-Seiten, die als Backup verwendet werden kann, sollten andere Sammlungen offline gehen.

- DuckDuckGo – Eine Suchmaschine, die .onion-Seiten indiziert und weder deine Suchhistorie noch Werbe-Tracker nutzt.

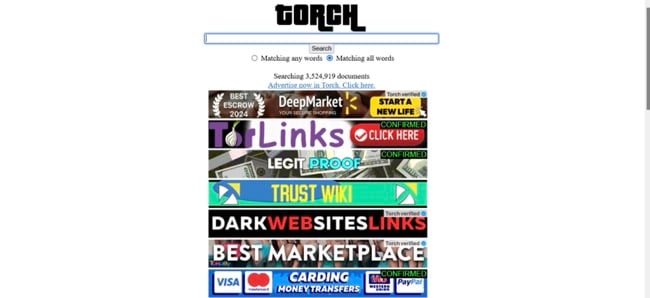

- Suchmaschinen für das Dark Web (Torch, Ahmia, and Haystak) – Finde nützliche Informationen schnell und einfach auf .onion-Seiten.

- ProtonMail – Ein sicherer E-Mail-Dienst, der dir absolute Anonymität garantiert.

Sieh dir 20 weitere der besten .onion-Seiten des Dark Webs an

Die 25 besten Seiten im Dark Web (aktualisiert im 2025)

Webseiten im Dark Web sind normalerweise nicht mit Browsern wie Chrome oder Safari zugänglich, daher musst du dir den Tor-Browser herunterladen (oder einen anderen ähnlichen Browser), um die untenstehenden Links zu besuchen. Der Tor-Browser verbindet sich direkt mit dem Tor-Netzwerk und ermöglicht dir damit den Besuch von Seiten im Dark Web.

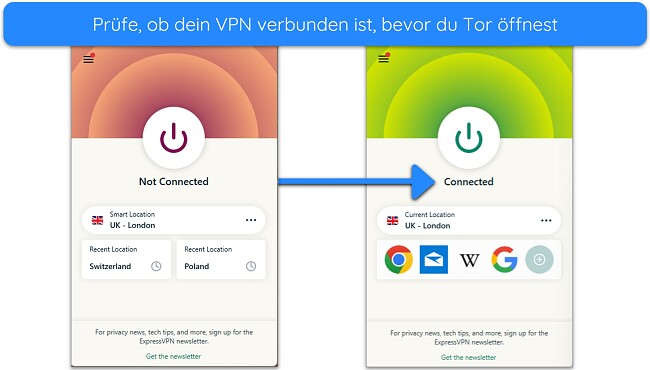

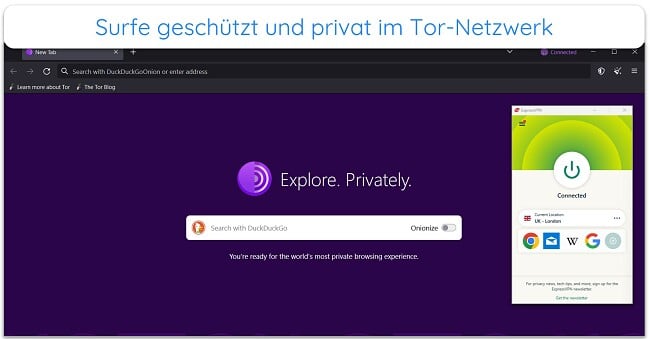

Um deine persönlichen Daten und Online-Aktivitäten zu schützen, wenn du im Dark Web surfst, empfehle ich dir, dich mit einem VPN zu verbinden, bevor du den Tor-Browser benutzt. Ein Dienst wie ExpressVPN schützt deine persönlichen Daten bei der Nutzung von Tor und stellt sicher, dass deine persönlichen Informationen verborgen bleiben (sogar vor dem Tor-Netzwerk selbst) und deine Aktivitäten nicht direkt zu dir zurückverfolgt werden können.

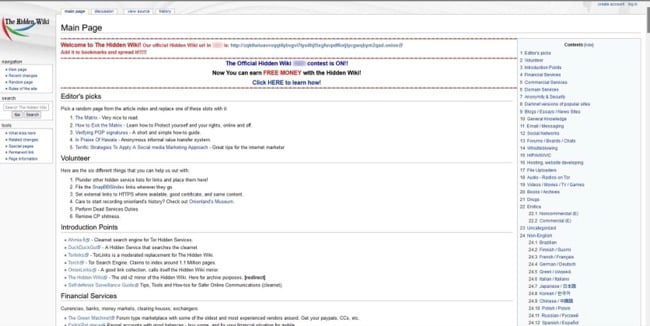

1. The Hidden Wiki – Index des Dark Web

Ich verwendete The Hidden Wiki, um nach Webseiten im Dark Web zu suchen

Das Hidden Wiki ist die Dark Web Version von Wikipedia. Es ist ein Verzeichnis, das Links von .onion-Seiten indiziert, um dir das Surfen im Tor-Netzwerk zu erleichtern. Verzeichnisse wie dieses sind wichtig, weil .onion-URLs nicht so aussagekräftig sind wie die, die im sogenannten Surface-Web (also dem normalen Internet) verwendet werden. Wirf doch mal einen Blick auf die URL für Wikipedia im Surface-Web: https://en.wikipedia.org/. Sieht aussagekräftig aus, oder? Die Internetadresse sagt genau aus, wo es hingeht und auf welcher Sprache die Zielseite angezeigt wird. Andererseits siehst du hier den Link zu The Hidden Wiki: https://zqktlwi4fecvo6ri.onion/wiki/index.php/Main_Page – nicht gerade eingängig, oder?

Achtung: Denk daran, dass The Hidden Wiki unzensiert ist. Das bedeutet, dass es sowohl legale als auch illegale Websites indiziert und nicht alle aufgeführten Links funktionsfähig oder sicher sind. Bei The Hidden Wiki werden beide Sorten von Webseiten gelistet: Diejenigen, die seriös sind aber auch diejenigen, die illegal sind. Es kann also sein, dass du auf Links triffst, die Pädophilen dienen, zu Scam-Seiten führen oder illegale Dienstleistungen wie Geldwäsche anbieten. Sei also vorsichtig! Um dich und andere zu schützen, solltest du nur dann auf The Hidden Wiki zugreifen, wenn du dich vorher sicher mit einem zuverlässigen VPN verbunden hast.

http://zqktlwiuavvvqqt4ybvgvi7tyo4hjl5xgfuvpdf6otjiycgwqbym2qad.onion/

2. TorLinks – Eine Backup-Sammlung von .onion-Seiten

Internetseiten im Dark Web gehen oft aus verschiedensten Gründen offline, daher finde ich es nützlich, verschiedene Sammlungen zu haben, wenn ich mal ein Backup brauche. TorLinks ist eine schöne Sammlung von kategorisierten .onion-Seiten, die dir helfen werden, wenn The Hidden Wiki nicht erreichbar ist, oder wenn du eine Alternative zu einer anderen Seite suchst, die nicht mehr erreichbar ist.

http://torlinksge6enmcyyuxjpjkoouw4oorgdgeo7ftnq3zodj7g2zxi3kyd.onion/

3. DuckDuckGo – Eine Suchmaschine, die deine Daten nicht aufzeichnet

Mit DuckDuckGo konnte ich das Dark Web durchsuchen – ganz ohne, dass meine Daten aufgezeichnet wurden

Diese Suchmaschine funktioniert auch im Surface Web (also im normalen Internet), weshalb es eine gute Alternative zu Google ist.

Da DuckDuckGo nicht annähernd die Ressourcen hat wie Google, ging ich nicht davon aus, dass der Dienst gut funktionieren würde. Ich war jedoch überrascht, dass DuckDuckGo während des Tests viele relevante Suchergebnisse lieferte.

Abgesehen von der Flexibilität, die dir die Suchmaschine ermöglicht, in verschiedenen Ecken des Internets zu suchen, bietet DuckDuckGo einen hohen Grad an Privatsphäre. Es protokolliert deinen Suchverlauf nicht und blockiert Werbe-Tracker. Die Kombination aus DuckDuckGo und einem Qualitäts-VPN sorgt für völlige Anonymität im Dark Web.

4. Torch – Langjährige und vertrauenswürdige Suchmaschine

Die Suchmaschine Torch ist eine der ältesten und vertrauenswürdigsten Suchmaschinen im Tor-Netzwerk, mit einer riesigen Sammlung von .onion-Links aus mehr als 1 Milliarde indexierten .onion-Seiten.

Darüber hinaus liefert Torch zusätzliche Details zu den Suchergebnissen, wie z. B. die Seitengröße, und stellt gleichzeitig sicher, dass deine Aktivitäten nicht protokolliert werden.

Du solltest aber vorsichtig sein, wenn du auf einen Link bei Torch klickst, da die Möglichkeit besteht, dass du damit auf eine illegale oder zwielichtige Webseite gelangst. Beachte bitte auch, dass Torch seine Suchergebnisse nicht zensiert oder filtert, weswegen du möglicherweise Inhalte für Erwachsene, Werbung für Glücksspiele oder anderes gefährliches Material siehst.

http://xmh57jrknzkhv6y3ls3ubitzfqnkrwxhopf5aygthi7d6rplyvk3noyd.onion/

5. Ahmia – Gefilterte Ergebnisse für sicherere .onion-Suchen

Ahmia ist eine weitere Suchmaschine, die sowohl im normalen Web als auch im Dark Web genutzt werden kann. Der Hauptunterschied besteht darin, dass Ahmia unermüdlich daran arbeitet, jegliches missbräuchliche Material aus den Suchergebnissen zu entfernen, und die Nutzer auffordert, jegliche missbräuchlichen Inhalte zu melden, damit sie entfernt werden können.

Allerdings führen viele der Links zu fragwürdigen Inhalten (wie Hacker-Seiten oder Dark Web-Marktplätzen), sodass du beim Surfen immer noch vorsichtig sein solltest.

http://juhanurmihxlp77nkq76byazcldy2hlmovfu2epvl5ankdibsot4csyd.onion/

6. Haystak – Benutzerfreundliche Suchmaschine mit Premiumoption

Mit einem Index von über 1,5 Milliarden einzelnen Seiten auf 260.000 .onion-Webseiten ist Haystak eine gute Möglichkeit, genaue Suchergebnisse zu finden. Außerdem filtert Haystak gefährliche Inhalte heraus und vermeidet die Aufzeichnung von Aktivitätsdaten, damit du beim Surfen sicherer bist.

Wenn du werbefrei surfen möchtest, bietet Haystak dafür ein Premiumabonnement an. Zu den Premiumfunktionen gehören auch die Suche nach .onion-Webseiten, die nicht mehr aktiv sind, die Nutzung der Haystak-Engine für maschinelles Lernen und die Möglichkeit, mit regulären Begriffen zu suchen (erweiterte Suche, die nach Mustern und nicht nach Begriffen oder Phrasen sucht).

http://haystak5njsmn2hqkewecpaxetahtwhsbsa64jom2k22z5afxhnpxfid.onion/

7. ProtonMail – Anonymer Email-Dienst

Ich habe anonym einen E-Mail-Account mit ProtonMail erstellt

Wenn du sicher über das Tor-Netzwerk kommunizieren möchtest, könnte ProtonMail das richtige Tool für dich sein. Hierbei handelt es sich nämlich um einen der beliebtesten E-Mail-Dienste, die im Dark Web verfügbar sind. ProtonMail bewahrt die Anonymität der Benutzer und bietet ihnen gleichzeitig Zugang zu qualitativ hochwertigen E-Mails. Im Gegensatz zu anderen Diensten enthält es sogar ein automatisches Wiederherstellungssystem für den Fall, dass du deine Zugangsdaten verlierst. Außerdem ist ProtonMail viel sicherer als populäre Dienste wie Gmail und HotMail!

Um deine Kommunikation 100 % privat zu halten, kannst du auf ProtonMail zugreifen, indem du ein VPN verwendest und sichere Server nutzt.

8. RiseUp – Eine sichere Kommunikationsplattform, der man nur via Einladung beitreten kann

RiseUp wurde im Jahr 1999 entwickelt und richtet sich an Leute, die einen sozialen Umsturz wollen. Es bietet daher eine sichere Kommunikationsplattform, um vor der Regierung und Cyberangriffen geschützt zu sein. Außerdem fertigt es keinerlei Protokolle an. Du kannst aber ohne Aktivierungscode kein Konto erstellen, aber du kannst zumindest den Abschnitt „Sicherheit“ besuchen, um Tipps zu finden, wie du deine Privatsphäre und Sicherheit steigern kannst.

http://vww6ybal4bd7szmgncyruucpgfkqahzddi37ktceo3ah7ngmcopnpyyd.onion/

9. Darknetlive – Hier kannst du herausfinden, wie du das Dark Web von überall aus verwenden kannst

Darknetlive ist eine Newsseite, die Informationen über das Dark Web zusammenstellt, unter anderem Marktseiten, Ressourcen für Kryptowährungen, Indizes von .onion-Seiten und Verhaftungen im Zusammenhang mit Aktivitäten im Dark Web.

http://darkzzx4avcsuofgfez5zq75cqc4mprjvfqywo45dfcaxrwqg6qrlfid.onion/

10. ProPublica – Nachrichtenportal und Gewinner des Pulitzer Preises

Auch wenn du neu im Dark Web bist, hast du vielleicht schon von ProPublica gehört. Diese mit dem Pulitzer Preis ausgezeichnete gemeinnützige Nachrichtenquelle sucht nach Wegen, den Machtmissbrauch von Regierungen und Institutionen aufzudecken. Die Plattform deckt ein breites Spektrum von Themen ab, darunter Politik, Gesundheit, Finanzen und Umwelt. Egal um welches Thema es sich handelt, die Journalisten von ProPublica sind bestrebt, detaillierte investigative Beiträge zu liefern, die engagiert und effektiv sind.

Im Jahr 2016 startete die Organisation eine .onion-Domain, um den Lesern den anonymen Zugriff auf Artikel zu erleichtern und die Zensur zu umgehen. Zudem können Whistleblower Informationen über diese Seite einreichen. Wenn du ein VPN nutzt, kannst du zu 100 % anonym im Netz surfen.

http://p53lf57qovyuvwsc6xnrppyply3vtqm7l6pcobkmyqsiofyeznfu5uqd.onion/

Weitere Nachrichtenportale mit .onion-Seiten:

- URL von BBC News: https://www.bbcnewsd73hkzno2ini43t4gblxvycyac5aw4gnv7t2rccijh7745uqd.onion/

- URL von The New York Times: https://www.nytimesn7cgmftshazwhfgzm37qxb44r64ytbb2dj3x62d2lljsciiyd.onion/

- URL von Deutsche Welle: http://dwnewsgngmhlplxy6o2twtfgjnrnjxbegbwqx6wnotdhkzt562tszfid.onion/en/top-stories/s-9097

11. SecureDrop – Eine sichere Möglichkeit, sensible Informationen mit den Medien zu teilen

SecureDrop ist ein Open-Source-System für Whistleblower, das von Medienorganisationen verwendet wird, um Dokumente von anonymen Quellen sicher empfangen zu können.

Mehr als 50 Nachrichtenorganisationen weltweit verwenden SecureDrop, darunter The New York Times, The Washington Post, The Intercept, The Globe and Mail und ProPublica. Zu den Vorteilen von SecureDrop gehören:

- Keine Beteiligung von externen Dritten

- Verschlüsselung

- Bewährte Methoden zum Schutz vor Hackern

http://sdolvtfhatvsysc6l34d65ymdwxcujausv7k5jk4cy5ttzhjoi6fzvyd.onion/

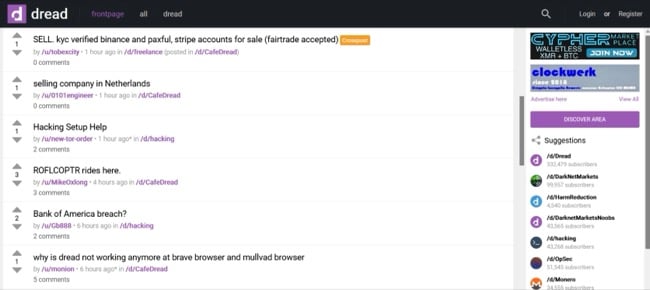

12. Dread – Das Reddit des Dark Web

Als Tor-Version Reddit kannst du auch hier ein Konto erstellen und deine Gedanken über viele Themen äußern – aber ohne deine Privatsphäre oder Anonymität zu gefährden. Dread wurde im Jahr 2018 gegründet, als Reddit mehr als 200.000 Nutzerkonten in einem Infinity War Subreddit gesperrt hat – der größte Bann in der Geschichte von Reddit – um Zensur und strikte Moderation hinter sich zu lassen.

Allerdings ist es aufgrund der Anonymität seiner Nutzer und der fehlenden Moderation relativ schwierig, den Überblick zu behalten. Trolling, das Verbreiten falscher Informationen und beleidigende Kommentare sind auf Dread relativ häufig, da solche Nutzer normalerweise aus Foren im Clearnet gebannt werden.

Aber man findet hier auch viele hilfreiche Informationen zu beliebten Themen, allerdings würde ich dir wegen der fehlenden Moderation doch zur Vorsicht raten.

http://g66ol3eb5ujdckzqqfmjsbpdjufmjd5nsgdipvxmsh7rckzlhywlzlqd.onion/

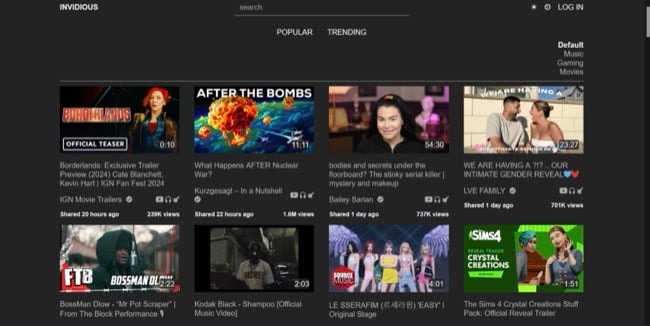

13. Invidious – Eine Alternative zu YouTube ohne Werbung und Tracker

Invidious ist eine open-source Alternative zu YouTube. Das bedeutet, dass du auf deine Lieblings-YouTube-Kanäle und -Videos zugreifen kannst, ohne von Google getrackt zu werden. Außerdem wirst du niemals aufgefordert werden, dich anzumelden bzw. ein Konto zu erstellen – und es ist vollkommen kostenlos!

http://grwp24hodrefzvjjuccrkw3mjq4tzhaaq32amf33dzpmuxe7ilepcmad.onion/feed/popular

14. ZLibrary – Kostenloser Zugang zu über 22 Millionen Büchern

ZLibrary bietet über 22 Millionen kostenlose Bücher und akademische Abhandlungen an, darunter viele obskure und schwer zugängliche Werke. Um auf die Bibliothek zugreifen zu können, musst du ein Benutzerkonto erstellen, was jedoch nur ein paar Minuten dauert (und du kannst das auch ganz einfach anonym mit einer privaten E-Mail-Adresse tun).

Ein Teil der verfügbaren Literatur ist urheberrechtlich geschützt und darf daher ohne Genehmigung nicht aufgerufen werden. Daher befürworten wir die Verwendung von ZLibrary nicht wirklich.

Es gibt öffentliche Bücher, die nicht mehr dem Urheberrecht unterliegen. Allerdings hängt dieser Status von dem Land ab, in dem du lebst – informiere dich daher vor dem Herunterladen über die örtlich geltenden Gesetze.

http://loginzlib2vrak5zzpcocc3ouizykn6k5qecgj2tzlnab5wcbqhembyd.onion/

15. Comic Book Library – Die beste Seite im Dark Web für Comic-Liebhaber

The Comic Book Library ist eine der besten .onion-Seiten für Comic-Liebhaber, da du hier direkten Zugang zu Tausenden herunterladbaren Comics erhältst, die von Nischentiteln bis zu beliebten Reihen reichen. Genau wie The Imperial Library musst du aber auch hier darauf achten, keine Gesetze zu brechen, wenn du aus Versehen urheberrechtlich geschützte Inhalte herunterlädst.

http://nv3x2jozywh63fkohn5mwp2d73vasusjixn3im3ueof52fmbjsigw6ad.onion/

16. The CIA – Sichere Kommunikation für Whistleblower

Die CIA (Central Intelligence Agency) hat ihre eigene .onion-Seite erstellt, um noch intensiver mit der Öffentlichkeit zu kommunizieren. Die Seite richtet sich an Leute, die anonym Informationen mit der CIA teilen wollen, aber Sorge haben, dass sie überwacht und verfolgt werden. Sie bietet auch die gleichen Informationen wie ihre Seite im Clearnet.

Interessanterweise hat die CIA das Tor-Netzwerk auch mitfinanziert, da sie die Kommunikation sensibler Daten über das Internet sicherer gestalten wollte.

http://ciadotgov4sjwlzihbbgxnqg3xiyrg7so2r2o3lt5wz5ypk4sxyjstad.onion/

17. Wasabi Wallet – Bitcoin anonym kaufen

In den letzten Jahren hat Bitcoin in der breiten Öffentlichkeit an Popularität gewonnen und ist immer noch die am häufigsten verwendete Kryptowährung für Transaktionen im Dark Web.

Wasabi Wallet ist eine der besten Plattformen für den Kauf, Verkauf und die anonyme Verwaltung deiner Kryptowährung. Dank seiner einzigartigen Wallet-Mischfunktionen kannst du Coins mit anderen Benutzern mischen, um deine Transaktionen schwerer nachvollziehbar zu machen. Wenn du die .onion-Seite nutzt, bleibst du anonym, da all deine Daten im Tor-Netzwerk völlig privat sind.

Für noch mehr Sicherheit bei der Verwaltung deiner Transaktionen im Dark Web empfehle ich dir ein VPN, um deine sensiblen finanziellen Daten mit Sicherheitsfunktionen wie z. B. DNS-Leckschutz oder automatischem Kill Switch.

http://wasabiukrxmkdgve5kynjztuovbg43uxcbcxn6y2okcrsg7gb6jdmbad.onion/

18. Keybase – Kombiniere deine Online-Identitäten, um Betrüger zu vermeiden

Mit Keybase wird es Hackern unmöglich, dein Profil zu faken, indem es deine Online-Identitäten kryptografisch verschlüsselt. Dazu kannst du entweder einen PGP-Key von der Plattform selbst erhalten, oder deinen eigenen hochladen, mit dem du deine Konten von GitHub, Twitter, Facebook sowie deine Bitcoin-Adresse verknüpfen kannst.

http://keybase5wmilwokqirssclfnsqrjdsi7jdir5wy7y7iu3tanwmtp6oid.onion/

19. ZeroBin – Copy-Paste Tool für verschlüsselte Nachrichten

ZeroBin ist eine gute Möglichkeit, verschlüsselte Informationen an andere Nutzer im Tor-Netzwerk zu senden. Du kannst Informationen kopieren und einfügen, eine private Nachricht verfassen oder Links mit einer eindeutigen URL senden, die du den Empfängern anschließend mitteilen kannst.

Sobald du deine Nachricht erstellt hast, kannst du Einstellungen vornehmen, um den Schutz der Nachricht zu gewährleisten – Ablaufdaten für Links, eine Option zum Löschen nach dem Lesen oder einen Passwortschutz. Mit diesen Einstellungen kannst du sicherstellen, dass die Informationen auf jeden Fall spurlos verschwinden.

Alle Nachrichten sind mit einer AES 256-Bit-Verschlüsselung gesichert. Außerdem handelt es sich um eine Zero-Knowledge-Plattform – das bedeutet, dass ZeroBin nicht sehen kann, was du geschrieben oder gesendet hast, sondern lediglich einen teilbaren Link erstellt, der nach einer bestimmten Zeit abläuft.

http://zerobinftagjpeeebbvyzjcqyjpmjvynj5qlexwyxe7l3vqejxnqv5qd.onion/

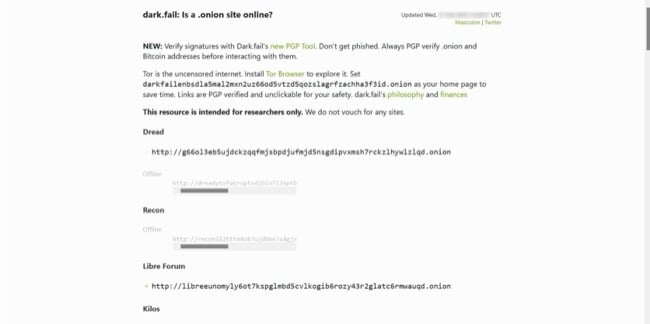

20. Dark.fail – Sieh nach, ob beliebte .onion-Webseiten erreichbar sind

Dark.fail überwacht rund 50 der beliebtesten .onion-Webseiten und kann dir auf einen Blick sagen, ob eine Seite erreichbar oder gerade offline ist. Die Auswahl ist zwar nicht riesig, aber du findest dort viele der besten .onion-Webseiten (einschließlich der meisten Webseiten auf dieser Liste). Auf diese Weise kannst du überprüfen, ob eine Webseiten aktuell wirklich nicht verfügbar ist, oder ob du einfach nur Verbindungsprobleme hast (Webseiten im Dark Web sind berüchtigt dafür, dass sie plötzlich offline gehen).

Dark.fail überwacht jedoch nur die Erreichbarkeit und nicht die Sicherheit der Webseite. Es ist wichtig, dass du immer nach bestem Wissen und Gewissen handelst, wenn du Webseiten im Dark Web besuchst, und Sicherheitssoftware (wie ein VPN und ein Antivirenprogramm ) verwendest, um deine Daten und Geräte zu schützen.

http://darkfailenbsdla5mal2mxn2uz66od5vtzd5qozslagrfzachha3f3id.onion/

21. Facebook – Eine .onion-Seite für Facebook-Nutzer, denen ihre Privatsphäre wichtig ist

Die .onion-Seite von Facebook funktioniert genauso wie die Clearnet-Seite, auf der du ohne Anonymität mit deinen Freunden und deiner Familie interagieren kannst. Das bedeutet, dass Facebook, deine Freunde, Familie, dein Internetdienstanbieter sowie Regierungsbehörden immer sehen konnten, was dir gefällt, was du kommentierst und was du postest.

Die zunehmende Beliebtheit von Tor und dem Online-Datenschutz hat Facebook motiviert, seine .onion-Seite zu entwickeln, da viele Tor-Nutzer regelmäßig gesperrt wurden und nicht mehr auf das Angebot von Facebook zugreifen konnten.

Wenn du ein VPN und Tor verwendest, um auf Facebook zuzugreifen, steigerst du deine Privatsphäre und Sicherheit im Vergleich zum Clearnet, da du nicht mehr anfällig für Cyberangriffe bist. Wenn du nach Informationen zu politischen Neuentwicklungen, Kriegen und Regierungsfehler suchst, oder einfach nur sicher mit deiner Familie und deinen Freunden kommunizieren möchtest, bietet sich die .onion-Seite von Facebook dafür an.

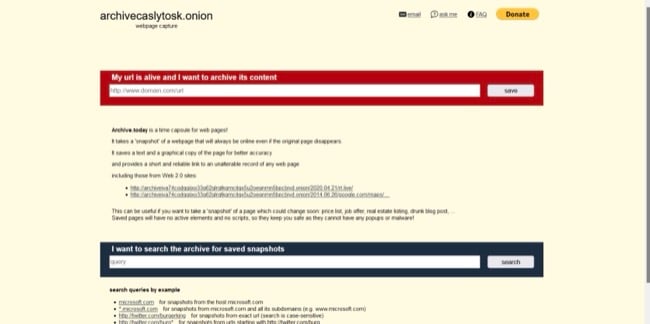

22. Archive.today – Übersicht über Webseiten im Dark Web im Laufe der Zeit

Archive.today ist wie eine Zeitkapsel, in der du eine Version einer Webseite speichern kannst, die möglicherweise im Laufe der Zeit verschwindet (z. B. ein Stellen- oder Immobilienangebot). Du kannst dir auch Screenshots von Webseiten ansehen, die nicht mehr aktiv sind, indem du nach der URL suchst – ähnlich wie bei der Wayback Machine im normalen Internet. Diese Screenshots sind unveränderlich und werden ohne aktive Elemente gespeichert, daher kannst du ihn ohne das Risiko von Malware oder Popup-Werbung herunterladen und speichern.

http://archiveiya74codqgiixo33q62qlrqtkgmcitqx5u2oeqnmn5bpcbiyd.onion/

23. Impreza Hosting – Hosting-Services für das Dark Web

Auch Seiten im Dark Web müssen irgendwie gehostet werden und Impreza Hosting ist einer der besten Services, um deine Seite im Dark Web einzurichten. Auch wenn du ein wenig technisches Vorwissen brauchst, um eine Webseite darüber einzurichten, kannst du einfach die Server mieten, deinen Domainnamen registrieren, deine E-Mail-Services hosten und alles andere tun, was man mit bspw. GoDaddy im normalen Internet auch tun kann.

24. Onion.name – Erhalte eine benutzerdefinierte .onion-URL für deine Webseite

Ein Domain-Name für .onion besteht in der Regel aus einem Durcheinander von zufälligen Buchstaben, Zahlen und Symbolen. Onion.name bietet jedoch benutzerdefinierte .onion-Domains, die deine Webseite im Dark Web eindeutig identifizieren, und damit für deine Besucher nützlich sind.

Du zahlst via mBTC (Millibitcoin) und wählst dann deinen eigenen Domain-Namen mit den von dir gewünschten Wörtern, Buchstaben oder Sätzen.

http://onionamev33r7w4zckyttobq3vrt725iuyr6xessihxifhxrhupixqad.onion/

25. Tor Metrics – Ein Archiv historischer Daten mit interessanten Statistiken

Tor Metrics sammelt Daten aus dem öffentlichen Tor-Netzwerk und archiviert historische Daten, womit es eine tolle Anlaufstelle ist, wenn du weitere Informationen über das Tor-Projekt erhalten möchtest. Du kannst hier beispielsweise mithilfe des Tor-Netzwerkes und dem Dark Web Statistiken für deine Uni-Arbeiten finden. Allerdings sind manche Informationen von Tor Metrics sensible Daten, die man nicht unbedingt in öffentlichen Arbeiten verwenden sollte.

Die Daten, die auf Tor Metrics erhoben werden, sind wichtig, um das Tor-Netzwerk zu verstehen, zu kontrollieren und dauerhaft zu verbessern. Ohne sie wäre es schwierig, die Sicherheit und Anonymität zu steigern und es könnte Cyberkriminellen leichter fallen, das Netzwerk selbst anzugreifen.

http://hctxrvjzfpvmzh2jllqhgvvkoepxb4kfzdjm6h7egcwlumggtktiftid.onion/

Was ist das Dark Web? So bleibst du .onion-Seiten geschützt

Das Dark Web ist ein bewusst verstecktes Netzwerk von Webseiten, das nur über Tor (aka. The Onion Router) erreichbar ist. Diese Webseiten verfügen über verschlüsselte Zugangspunkte und -wege, die für eine anonyme Kommunikation ausgelegt sind – der Besucher muss daher keine persönlichen Informationen (wie seinen Standort) preisgeben, um die Webseiten zu nutzen.

Aber du solltest bei der Nutzung des Dark Web vorsichtig sein, da es einige Risiken gibt:

- Überall findest du illegale Inhalte. Aufgrund der Anonymität findest du dort viele illegale Inhalte (z. B. Drogenmarktplätze, Hacker, illegale Pornografie und Schwarzmärkte), und du kannst schnell Probleme bekommen, wenn du darauf zugreifst.

- Malware und Betrugsversuche sind weit verbreitet. Malware wird häufig im Dark Web verkauft und stellt eine Gefahr für dein Gerät dar, wenn du sie unbeabsichtigt von einer dubiosen Webseite herunterlädst. Außerdem sind Betrügereien wie gefälschte seltene Gegenstände und Investitionsmöglichkeiten sehr verbreitet – ich empfehle dir grundsätzlich, keine Angebote wahrzunehmen, die „zu schön sind, um wahr zu sein“.

- Die Regierung kann deine Verbindungen überwachen. Die Nutzung von Tor kann ein Auslöser für eine Überwachung sein, da das Tor-Netzwerk und das Dark Web bekannt für illegale Aktivitäten sind.

Dark Web vs. Deep Web

Das Internet, das wir tagtäglich nutzen, ist als Surface Web bekannt, auf das die Allgemeinheit über Webbrowser wie Chrome oder Firefox zugreifen kann. Das Dark Web und das Deep Web müssen anders besucht werden:

- Das Deep Web ist ein unzugänglicher Teil des World Wide Web, der Passwörter und spezielle IP-Adressen erfordert, um auf Seiten zuzugreifen, die nicht von Suchmaschinen indiziert sind. Hier findet man hauptsächlich private Informationen wie Nachrichten, medizinische Daten und Finanzdaten.

- Das Dark Web ist eine Untergruppe des Deep Web, die bewusst versteckt ist und einen speziellen Browser (wie Tor) erfordert, um anonym auf nicht indizierte Seiten zuzugreifen.

Tipps: So bleibst du sicher auf .onion-Seiten

Hier sind einige wertvolle Tipps, wie du dich gut schützen kannst, wenn du Tor benutzt, um das Dark Web zu besuchen:

- Gib niemals deine persönlichen Daten an – Wenn du ein Konto für eine Webseite erstellen musst, lege zunächst eine sichere E-Mail-Adresse (z. B. mit ProtonMail) für die Verwendung im Dark Web an. Verwende niemals deine alltägliche E-Mail-Adresse oder andere Angaben, die zu dir zurückverfolgt werden können.

- Klicke nicht auf verdächtige Links – Vermeide Links zu Webseiten, die für illegale Inhalte oder Marktplätze werben, da es im Dark Web viele mit Malware verseuchte Webseiten und Betrugsversuche gibt.

- Vermeide Downloads aus unverifizierten Quellen – Auch wenn ein Download von einer seriösen Webseite (wie ZLibrary) möglicherweise sicher sein kann, nutzen Betrüger und Hacker diese Downloads, um deine Geräte mit Malware zu infizieren.

- Verwende Kryptowährungen für alle Transaktionen – Wenn du einen Kauf tätigen musst (was ich dir nicht empfehlen würde, da viele der im Dark Web angebotenen Gegenstände illegal sind), verwende immer eine Kryptowährung und nicht deine Bankkarte, um die Weitergabe sensibler persönlicher Daten zu vermeiden. Ich empfehle dir die Verwendung von Bitcoin.

- Beschränke den Kontakt mit unbekannten Nutzern auf ein Minimum – Es kann sein, dass du mit Leuten zu tun hast, die nicht immer die besten Absichten haben (z. B. in Online-Chaträumen). Du solltest auch deine Webcam verdecken und dein Mikrofon ausschalten, um zu verhindern, dass du ausspioniert wirst.

- Verwende ein vertrauenswürdiges Antivirenprogramm – Damit vermeidest du, versehentlich auf fragwürdige Webseiten zu klicken und verhinderst, unbemerkt schädlich Dateien herunterzuladen.

- Besorge dir ein VPN – Wenn du dich mit einem VPN verbindest, bevor du den Tor-Browser benutzt, kannst du deine .onion-Verbindungen mit einem zusätzlichen Schutz versehen. Einige VPN verfügen über integrierte Anti-Malware-Funktionen für eine zusätzliche Sicherheit.

Die besten VPN, um das Dark Web geschützt zu verwenden

Einige VPN verfügen über spezielle Server, mit denen du Webseiten im Dark Web über deinen normalen Browser aufrufen kannst. Das hat den Zweck, die Verbindung mit dem Dark Web zu erleichtern, da du nicht zuerst den Tor-Browser herunterladen und installieren musst.

Wir haben einige VPN mit Onion-Servern gut bewertet und empfehlen sie dir, aber es war jedes Mal ziemlich kompliziert, sie richtig zum Laufen zu bringen. Browser und Anwendungen mussten manuell konfiguriert werden, und die Server funktionieren einfach nicht mit Windows. In einigen Fällen (z. B. wenn du ein Android-Gerät verwendest) funktionieren sie gut, aber du solltest dir bewusst sein, dass der Verbindungsaufbau nicht einfach nur mit einem Klick erfolgt.

Letztendlich empfehle ich eigentlich immer die Verwendung eines normalen VPN-Servers zusammen mit dem Tor-Browser für einfache, gleichbleibend gute und sichere Verbindungen. Ich empfehle dir außerdem, das VPN zusammen mit einem der erstklassigen Antivirenprogramme zu verwenden, um den besten Schutz beim Surfen im Dark Web zu erhalten.

1. ExpressVPN – Erstklassiges VPN für schnelles Surfen auf .onion-Seiten sowie großartige Sicherheitsfunktionen

| 📍Servers | 3,000+ |

|---|---|

| 📱Geräte | 8 |

| 💰Rückerstattung | 30 Tage |

| 📝Legt Protokolle an | Nein |

| 🔰Kill switch | |

| 📞Helpdesk 24/7 | Ja |

Hauptmerkmale:

- Mehr als 3000 Server in über 105 Ländern, um von überall auf das Dark Web zugreifen zu können

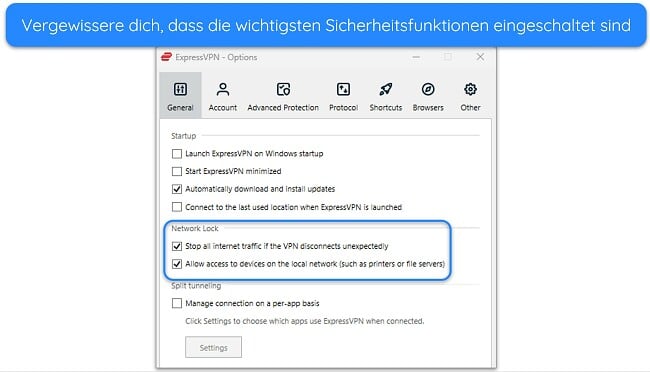

- RAM-basierte Server, Verschlüsselung nach Militärstandard, Schutz vor DNS- und IP-Lecks, Notausschalter namens Network Lock sowie eine verifizierte No-Log-Richtlinie für deine Anonymität

- Greife mit bis zu 8 Geräten gleichzeitig auf .onion-Seiten zu

- Kompatibel mit Windows, Mac, Linux, iOS, Android und mehr

- 24/7-Live-Chat und Helpdesk via E-Mail

- 30-Tage-Geld-zurück-Garantie

ExpressVPN ist die Nummer 1 auf dieser Liste für den Zugriff auf das Dark Web, da es schnelle Servergeschwindigkeiten und erstklassige Sicherheit bietet. Die Verwendung eines Tor-Browsers ist normalerweise langsamer als normales Web-Browsing, da deine Daten durch mehrere Server (oder Knoten) „hüpfen“ müssen. Da ich DuckDuckGo verwenden wollte, war ich besorgt, dass ein VPN meine Geschwindigkeiten reduziert – also habe ich es in einem Test auf die Probe gestellt.

Bei anderen VPN dauerte es oft bis zu 30 Sekunden, um eine DuckDuckGo-Ergebnisseite zu laden. Diese niedrigen Geschwindigkeiten haben mich ehrlich gesagt genervt. Bei ExpressVPN war ich positiv überrascht, dass ich dieses Problem nicht hatte. Hier stellte ich im Vergleich zum regulären Surfen im Internet keine Erhöhung der Seitenladezeit fest. Sehr gut finde ich, dass ExpressVPN selbst auf .onion-Seiten hohe Geschwindigkeiten liefert.

ExpressVPN verbessert deine Geschwindigkeit auf .onion-Seiten zuverlässig

Ich war von den schnellen Geschwindigkeiten von ExpressVPN beeindruckt – bei Tests mit einem nahegelegenen Server und dem Lightway-Protokoll war ich überrascht, dass ExpressVPN ab und an meine Geschwindigkeit mit Tor sogar verbesserte. Webseiten im Dark Web wurden schneller geladen, wobei DuckDuckGo die Ergebnisse in nur 3 Sekunden einblendete (mit anderen VPN dauerte dies zwischen 6 und 10 Sekunden).

Du kannst die Apps von ExpressVPN in nativem Deutsch für praktisch jedes Gerät herunterladen, unter anderem Windows, macOS, iOS, Android und Linux. Wenn du seinen Schutz auf jedes deiner Gerät erweitern möchtest, kannst du auch die Firmware von ExpressVPN auf deinen Router herunterladen und alle verbundenen Geräte schützen.

Auch wenn ExpressVPN ein wenig teurer ist als andere VPN, ist es den Aufpreis wert, da es zuverlässige und sehr schnelle Geschwindigkeiten sowie eine unglaubliche Sicherheit für das Dark Web bietet. Wenn du dich für den langfristigen Tarif entscheidest, sparst du auch 61 % und zahlst nur $4.99 im Monat (2-Jahres-Abonnement + 4 kostenlose Monate). Du kannst auch via Bitcoin oder Mint zahlen, um zu verhindern, dass dein Konto zu dir zurückverfolgt werden kann.

Meine Bedürfnisse wurden von ExpressVPN komplett erfüllt. Aber ob der Dienst für dich geeignet ist, findest du am besten selbst heraus. Wie das geht? Nun, du kannst ganz einfach von der 30-tägigen Geld-zurück-Garantie profitieren, um die erstklassigen Sicherheitsfunktionen von ExpressVPN im Tor-Netzwerk selbst zu testen. Wenn du mit dem Dienst nicht vollständig zufrieden bist, wende dich einfach an den Kundendienst von ExpressVPN und beantrage eine Rückerstattung. Ich habe es selbst ausprobiert und es dauerte nur 4 Tage, um mein Geld zurückzubekommen – außerdem wurden keine nervigen Fragen gestellt.

Hinweis des Herausgebers: Transparenz ist einer unserer Kernwerte bei WizCase, daher sollten Sie wissen, dass wir zur gleichen Eigentümergruppe wie ExpressVPN gehören. Dies beeinflusst jedoch nicht unseren Überprüfungsprozess, da wir einer strikten Testmethodik folgen.

ExpressVPN funktioniert mit Tor auf: Windows, macOS, Linux, Android und iOS.

2025 Update! Du kannst ExpressVPN für nur $ 4.99 pro Monat abonnieren und bekommst mit dem 2-Jahresplan zusätzlich 4 Monate gratis (bis zu 61% sparen)! Dieses Angebot ist begrenzt, also greif jetzt zu, bevor es weg ist. Weitere Informationen zu diesem Angebot findest du hier.

2. NordVPN – Premium VPN mit günstigen Preisen für Langzeittarife

| 📍Servers | 6,300+ |

|---|---|

| 📱Geräte | 10 |

| 💰Rückerstattung | 30 Tage |

| 📝Legt Protokolle an | Nein |

| 🔰Kill switch | |

| 📞Helpdesk 24/7 | Ja |

Hauptmerkmale:

- Kurz- und Langzeitabonnements verfügbar

- 30-tägige Geld-zurück-Garantie

- 6.300 globale Server in 110 Ländern

- Unbegrenzte Bandbreite

- Schütze bis zu 10 Geräte gleichzeitig

NordVPN ist eines der besten VPNs auf dem Markt. Wenn du ein langfristiges Abonnement abschließt, profitierst du von günstigen Preisen. Was du unbedingt beachten solltest: die Preise steigen deutlich, sobald es zur Verlängerung deines Abonnements kommt. NordVPN bietet folgende Sicherheits- und Datenschutzfunktionen:

- AES 256-Bit-Verschlüsselung

- Kill Switch (Notausschalter), der den Internetzugang unterbricht, sobald deine Verbindung zu einem VPN-Server plötzlich abbricht

- Integrierter Werbe- und Malware-Blocker, sodass du keinen Werbeblocker eines Drittanbieters benötigst

- Vollständig geprüfte Keine-Logs-Richtlinie (von PwC geprüft) – NordVPN speichert also keine persönlichen oder identifizierenden Daten, während du mit dem Dienst verbunden bist

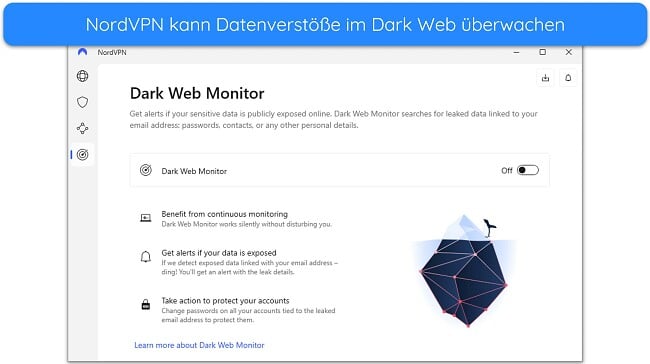

NordVPN sucht kontinuierlich nach Lecks, auch wenn du das VPN nicht verwendest

Außerdem enthält NordVPN einen Bedrohungsschutz, der dich vor Viren, infizierten Webseiten und Trackern schützt – und er funktioniert immer, wenn du die NordVPN-App geöffnet hast, auch wenn du nicht mit einem VPN-Server verbunden bist.

Jedoch hatte ich Probleme bei der Verwendung der NordVPN App für Fire TV. Obwohl die App funktionierte und einige Streaming-Dienste freischaltete, gab es manchmal Probleme, Netflix US freizugeben. Außerdem stürzte die Software ständig ab. Neben den Problemen in puncto Performance gab es auch Einschränkungen bei der Benutzeroberfläche von NordVPN – für Desktop-Geräte ist diese nämlich weniger benutzerfreundlich, als die von ExpressVPN und CyberGhost.

Mit der Geld-zurück-Garantie von NordVPN kannst du bis zu 30 Tage lang kostenlos streamen, surfen und Torrenting betreiben. Es gibt Tarife, die monatlich so wenig €3.39 kosten. Um sicherzustellen, dass du dein Geld auch wirklich zurückbekommst, habe ich die Geld-zurück-Garantie von NordVPN getestet. Zuerst versuchte das Support-Team, mir eine verlängerte Testphase anzubieten. Das Team veranlasste aber sofort meine Rückerstattung, nachdem ich kommunizierte, dass ich an der Verlängerung nicht interessiert sei. Ich erhielt mein Geld innerhalb von 6 Werktagen zurück.

ExpressVPN funktioniert mit Tor auf: Windows, macOS, Linux, Android, und iOS.

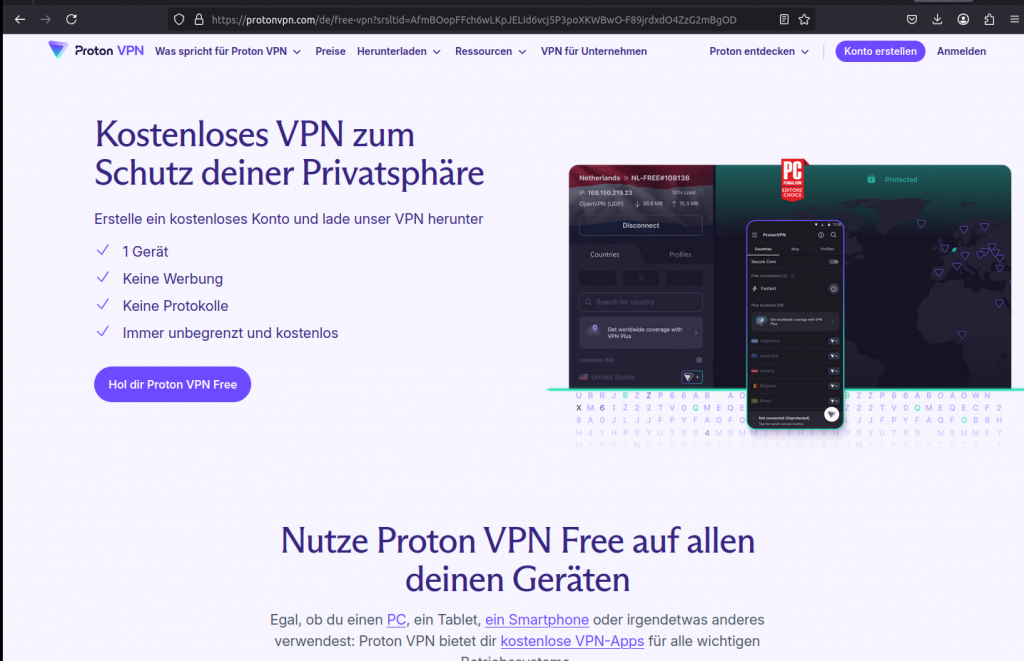

3. Proton VPN – Starker Fokus auf deine Privatsphäre bei der Nutzung des Tor-Netzwerks

| 📍Servers | 4,690+ |

|---|---|

| 📱Geräte | 10 |

| 💰Rückerstattung | 30 Tage |

| 📝Legt Protokolle an | Nein |

| 🔰Kill switch | |

| 📞Helpdesk 24/7 | Nein |

Hauptmerkmale:

- 4690 Server an 71 Standorten, außerdem dedizierte Tor over VPN-Server

- Umfassende Datenschutzfunktionen wie NetShield und Secure Core

- Unterstützt 10 gleichzeitige Geräteverbindungen

- Der Kundenservice ist rund um die Uhr via Live-Chat und Online-Hilfeseite erreichbar

- 30-tägige Geld-Zurück-Garantie

Proton VPN ist bekannt für sein Engagement für die digitale Privatsphäre. Du kannst dein Konto bei Proton VPN völlig anonym einrichten, wodurch sichergestellt wird, dass keine Daten zu dir zurückverfolgt werden können. Außerdem verfügt Proton VPN über mehrere Funktionen zur Verbesserung der Privatsphäre, die einfach im Hauptmenü der App aktiviert werden können:

- Secure Core – Leitet deinen Traffic über private Server, um die physische Sicherheit und den Datenschutz zu verbessern, wenn du dich in einem Land befindest, in dem Datenschutz nicht so großgeschrieben wird (wie den USA).

- Notausschalter – Trennt die Internetverbindung, wenn deine VPN-Verbindung abreißt.

- Schutz vor Datenlecks – Verhindert, dass DNS-, IPv6- und IPv4-Lecks zum Durchsickern deiner privaten Daten führen.

Die Funktionen zum Schutz deiner Privatsphäre von Proton VPN findest du im Hauptmenü der App

Obwohl es sich nicht um eine sehr schnelle Option handelt, konnte Proton VPN während unserer Tests eine vernünftige Verbindungsgeschwindigkeit aufrechterhalten. Meine Geschwindigkeit fiel auf etwa 8 Mbps, was bedeutete, dass ich 8–10 Sekunden warten musste, bis .onion-Seiten mit Tor geladen hatten.

Leider funktionierten die Tor over VPN-Server von Proton VPN, wie auch bei NordVPN, nur auf einigen Betriebssystemen. In Tests funktionierten die Server auf Android und Mac, aber nicht auf iOS oder Windows. Außerdem erfordert Proton VPN je nach Gerät oder Browser bestimmte Konfigurationen. Es ist viel einfacher, einen normalen Server und den Tor-Browser zu benutzen.

Proton VPN ist sowohl kurz- als auch langfristig eine erschwingliche Option – es ist eines der günstigsten monatlichen VPN und seine langfristige Abonnements beginnen bei nur €4.49 im Monat. Wenn du feststellen solltest, dass es nicht die richtige Wahl für deine Ansprüche ist, kannst du dir eine anteilige Rückerstattung für die nicht genutzte Zeit innerhalb von 30 Tage nach dem Kauf sichern.

Proton VPN funktioniert mit Tor auf: Windows, macOS, Linux, Android, und iOS.

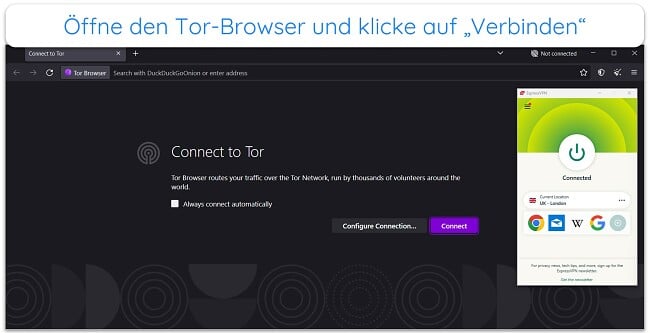

So verwendest du das Dark Web sicher: 6 einfache Schritte

- Installiere ein VPN auf deinem-Gerät. Für höchste Sicherheit und schnelle Verbindungen empfehlen wir dir ExpressVPN für das Dark Web.

- Lade dir den Tor-Browser herunter. Stelle sicher, dass du den Tor-Browser von der der offiziellen Seite herunterlädst.

- Stelle sicher, dass dein Gerät sicher ist. Vergewissere dich, dass dein Virenschutz aktiv ist und dass der Notausschalter sowie der Schutz vor Lecks deines VPN aktiviert ist sind.

- Verbinde dich mit einem VPN-Server.Wenn du kannst, wähle einen optimierten Server, der für die Verwendung mit dem Tor-Netzwerk entwickelt wurde.

- Öffne den Tor-Browser und verbinde dich mit dem Netzwerk. Sei geduldig – das Tor-Netzwerk ist langsam, daher kann das eine Weile dauern.

- Sobald die Verbindung hergestellt ist, kannst du mit dem Surfen beginnen. Denke daran, mit deinem VPN verbunden zu bleiben, bis du deine Sitzung im Dark Web beendet hast.

So kannst du das Dark Web auf Android & iOS besuchen

Der Tor-Browser ist auch mit Android-Geräten kompatibel, du kannst ihn also direkt auf dein Smartphone oder Tablet herunterladen. Für iOS-Geräte gibt es eine andere App namens Onion-Browser, mit der du dich mit dem Tor-Netzwerk verbinden kannst.

- Installiere ein VPN auf deinem Android- oder iOS-Gerät. Die in diesem Artikel empfohlenen VPN verfügen alle über native Apps für eine schnelle Installation.

- Besorge dir einen Browser, der mit Tor kompatibel ist. Den Tor-Browser findest du ganz einfach im Google Play Store, während der Onion-Browser im Apple App Store verfügbar ist.

- Verbinde dich mit einem VPN-Server. Ein lokaler Server bietet die besten Geschwindigkeiten und verringert die durch eine Tor-Netzwerkverbindung verursachten Verlangsamungen.

- Öffne deinen Browser und verbinde dich mit dem Tor-Netzwerk. Jetzt kannst du .onion-Links privat durchsuchen.

Hinweis des Herausgebers: Transparenz ist einer unserer Kernwerte bei WizCase, daher sollten Sie wissen, dass wir zur gleichen Eigentümergruppe wie ExpressVPN gehören. Dies beeinflusst jedoch nicht unseren Überprüfungsprozess, da wir einer strikten Testmethodik folgen.

FAQs zu .onion-Seiten und VPN

Ist das Dark Web illegal?

Das kommt darauf an – in den meisten Ländern ist es vollkommen legal, auf das Dark Web zuzugreifen, solange man es nicht für illegale Zwecke verwendet. Cyberkriminalität ist auch im Dark Web weit verbreitet. Viele .onion-Seiten enthalten schädliches Material wie Viren und Malware, die deine Geräte infizieren. Hacker können sie benutzen, um deine Anmeldedaten, finanziellen Informationen sowie deine Identität zu stehlen. Außerdem könnten Hacker sogar die Kontrolle über deine Webcam übernehmen, um dich auszuspionieren. Grundsätzlich gilt: Wenn du aufs Tor-Netzwerk zugreifst, könnte das bei Behörden einen schlechten Eindruck machen. Ermittlungen könnten die Folge sein.

Bitte beachte, dass mein Team und ich keinerlei illegale Aktivitäten befürworten. Du solltest dir immer die geltenden Gesetze deines Landes ansehen, um sicherzugehen, dass du nicht gegen sie verstößt.

Wie gefährlich sind .onion-Seiten (wirklich)?

Es kann ganz schön riskant sein, das Dark Web zu nutzen – zumindest dann, wenn du dich nicht ausreichend über ein VPN schützt. Durch ein VPN bleibst du auch auf .onion-Seiten sicher und vermeidest Malware, Überwachung und andere Risiken.

Wenn du auf .onion-Seiten sicher surfen willst, empfehle ich dir ExpressVPN als erweiterten Schutz.

Wie findet man .onion-Seiten am besten?

Die beste Möglichkeit, .onion-Links zu finden, ist der Besuch von Verzeichnissen des Dark Webs wie The Hidden Wiki und TorLinks. Du kannst auch Suchmaschinen für das Dark Web, wie beispielsweise Torch, verwenden, um .onion-Seiten zu finden. Manchmal finden diese aber auch eine Menge irrelevanter Suchergebnisse.

Um Gefahren zu vermeiden, solltest du dich vor dem Zugriff auf .onion-Seiten immer im Surface Web informieren. Schaue, ob in Foren über die Seiten gesprochen wird und ob andere Nutzer berichten, dass sie sicher sind. Aber Achtung: Selbst mit all diesen Sicherheitsmaßnahmen können viele Links immer noch zu Webseiten führen, die illegal sind oder Malware enthalten. Daher ist es so wichtig, immer ein erstklassiges VPN zum Schutz einzusetzen first-class VPN, wenn du im Dark Web unterwegs bist.

Was sind .onion-Webseiten?

Eine .onion-Webseite ist eine Webseite, die man im Dark Web findet und deren URL auf „.onion“ endet Man kann sich nur mithilfe spezieller Software wie dem Tor-Browser mit .onion-Seiten verbinden verbinden – sie werden von normalen Suchmaschinen (wie Google) nicht indiziert und du kannst sie nicht mit deinem normalen Browser aufrufen.

Auch wenn .onion-Webseiten dafür berüchtigt sind, teilweise illegale Inhalte zu hosten, sind viele Webseiten tatsächlich sicher. Sie sind ideal für den sicheren und anonymen Zugriff von Informationen – viele Journalisten, Whistleblower, Nachrichtenorganisationen und Aktivisten nutzen das Dark Web für genau diese Zwecke.

Mit welchen Browsern kann man am besten auf das Dark Web zugreifen?

Der Tor Browser ist der beste Allround-Browser für das Dark Web, da es ihn bereits am längsten gibt und er sehr zuverlässig ist. Allerdings gibt es auch ein paar gute Alternativen:

- Invisible Internet Project (I2P) – ein anonymes Network Layer, das von einem freiwilligen Netzwerk mit 55.000 Computern auf der ganzen Welt betrieben wird.

- Subgraph OS – Eine Linux-Distribution, die gegen Netzwerk-Exploits und Malware-Angriffe geschützt ist.

- Tails – Auch bekannt als „The Amnesic Incognito Live System“; es ist eine Distribution, die Privatsphäre und Anonymität schützen soll.

- Waterfox – Basiert auf der Engine von Firefox und wurde in erster Linie entwickelt, um die Legacy-Erweiterungen zu unterstützen, die von Firefox direkt nicht mehr unterstützt werden.

Ganz egal, welchen Browser du verwendest, es ist wichtig, dass du ihn zusammen mit einem zuverlässigen VPN nutzt.

Kann ich das Dark Web auch ohne ein VPN nutzen?

Es ist zwar möglich, aber auf keinen Fall empfehlenswert, wenn dir deine Sicherheit wichtig ist. Wenn du das Dark Web ohne hochwertiges VPN besuchst, das deine Identität verbirgt, bist du kaum vor Online-Betrügereien, Viren und Malware geschützt, die deine persönlichen Informationen stehlen bzw. auf deine Konten zugreifen können,

Wenn du einfach auf einen unbekannten Link klickst, kann dein Gerät schnell mit Spyware, Ransomware und anderen Internetgefahren infiziert werden kann. Ohne ein VPN kannst du Hacker nicht daran hindern, auf deine Informationen zuzugreifen. Außerdem könnte dein Internetdienstanbieter sehen, dass du das Dark Web besuchst, was zu Sperren und einer Drosselung deiner Internetverbindung führen kann.

Kann ich ein kostenloses VPN verwenden, um im Dark Web sicher zu surfen?

Nein – kostenlose VPN solltest du auf keinen Fall nutzen, um auf .onion-Seiten zuzugreifen. Auch, wenn es ein paar gute, kostenlose VPN-Dienste für das normale Internet gibt, solltest du ausschließlich hochqualitative Technologie nutzen, um im Dark Web zu surfen. Kostenlose Dienste reichen hier allein von den Sicherheitsstandards nicht aus, um dich nachhaltig zu schützen.

Da keine Abonnementsgebühren erhoben werden, bieten viele kostenlose Dienste nur wenig Sicherheit – so werden Kosten eingespart. Die Dienste verwenden möglicherweise alte Verschlüsselungsstandards oder verzichten auf den Leckschutz. Andere Dienste protokollieren deine Daten absichtlich und verkaufen sie an fragwürdige Dritte, um Geld zu verdienen. Einige wenige Anbieter beteiligen sich sogar an kriminellen Machenschaften, indem sie Malware auf deinem Gerät installieren oder deine Bandbreite stehlen.

Wenn es um die Nutzung des Dark Web geht, solltest du auf keinen Fall deine Sicherheit riskieren, nur um ein paar Euro zu sparen. Ich empfehle dir die Nutzung eines Qualitätsdienstes wie ExpressVPN. Hier wirst du nachweislich geschützt. Um einfach nur ein bisschen im Dark Web zu surfen kannst du die Vorteile der 30-tägigen Geld-zurück-Garantie von ExpressVPN nutzen. Dadurch kannst du einige Wochen lang sicher auf .onion-Seiten zugreifen. Anschließend bekommst du dann unkompliziert eine Rückerstattung. Bei mir hat der ganze Prozess nur 4 Tage gedauert.

Surfe ganz unbesorgt im Dark Web und besuche .onion-Seiten mit einem sicheren VPN

Das Dark Web bietet viele Möglichkeiten, kostenlos auf aktuelle Forschungsergebnisse zuzugreifen, Meinungsfreiheit zu genießen und online anonym aktiv zu sein. Es birgt jedoch auch Gefahren. Mit dem richtigen VPN kannst du .onion-Seiten sicher besuchen, ohne dass Dritte (wie dein Internetanbieter) davon erfahren.

Du solltest in jedem Fall ExpressVPN nutzen, um auf .onion-Seiten zuzugreifen, denn dieses VPN bietet dir die höchsten Server-Geschwindigkeiten und stärksten Sicherheitsfunktionen. Nimm einfach die 30-tägige Geld-zurück-Garantie in Anspruch, um das VPN kostenlos zu nutzen. Wenn du damit nicht zufrieden bist, kannst du dich an den Kundendienst wenden und vor Ablauf der Frist eine Rückerstattung erhalten – ich habe mein Geld problemlos innerhalb von 4 Tagen zurückbekommen.